- sensibiliser les utilisateurs manipulant les données

- authentifier ces derniers

- gérer les habilitations

- tracer es accès et gérer les incidents

- sécuriser les postes de travail

- sécurisé l’informatique mobile

- protéger le réseau informatique interne

- Sécuriser les serveurs

- sauvegarder et prévoir la continuité d’activité

- archiver de manière sécurisée

- encadrer la maintenance et la destruction des données

- gérer la sous-traitance

- sécuriser les échanges avec d’autres organismes

- protéger les locaux

- encadrer les développements informatiques

- Utiliser des fonctions cryptographiques

Projet

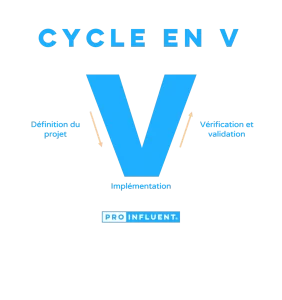

Gestion de projet standard (type V)

Fort d’une expérience de 20, nous sommes arrivés au modèle de gestion standard d’un projet décrit dans le schéma suivant